Харденинг как решение: подходы и практики

Введение

Резкий рост кибератак, увеличившихся в 2023 году в четыре раза (по данным МТС RED), заставляет пересматривать подходы к защите информационных систем. Массовая компрометация данных, шифрование и остановка бизнес-процессов стали обыденностью для российских компаний. Злоумышленники используют уязвимости, невидимые даже опытным администраторам, в том числе реализуют атаки «нулевого дня».

В современном мире, где бизнес не может существовать без подключения к глобальной сети, защита по принципу «все запретить» неэффективна. Снизить риски и минимизировать последствия атак помогает харденинг инфраструктуры. Подход позволяет изолировать уязвимые системы и защитить критичные данные компании.

Харденинг и укрепление безопасности корпоративной инфраструктуры

Информационная безопасность становится ключевым элементом устойчивого развития компаний. Важно уделять внимание каждой составляющей ИТ-инфраструктуры. Одной из них являются почтовые системы — они десятилетиями остаются основным средством деловой коммуникации.

Используя единственный на сегодняшний день унифицированный протокол SMTP, почтовые системы обеспечивают глобальный обмен сообщениями, что делает их незаменимыми для бизнеса. Однако их неизбежная доступность из интернета повышает риск атак, поэтому почта представляется нам первоочередной целью для мер по харденингу.

Существует множество примеров, когда злоумышленники проникали в корпоративные сети именно через серверы электронной почты. Почтовые системы также играли ключевую роль в распространении вирусного ПО, доставляя его в пользовательское окружение, находящееся внутри защищенного сетевого периметра компании.

Можно вспомнить такие известные атаки, как Mydoom, ILOVEYOU и WannaCry, каждая из которых нанесла огромный ущерб, распространяя вредоносное ПО через электронные письма и заражая тысячи компьютеров по всему миру.

Снизить риски кибер-угроз помогают харденинг подходы.

Харденинг (hardening) программного обеспечения — процесс повышения безопасности системы путем удаления или ограничения потенциальных уязвимостей. Этот подход включает комплекс мер и настроек, направленных на снижение атакующих возможностей и защиту данных.

Александр Лозуков

ИТ-партнеры проводят собственные исследования, изучают лучшие практики и разрабатывают регламенты и инструкции по низкоуровневой модификации программного продукта и систем его окружения для повышения безопасности.

Цели харденинга:

-

Уменьшение поверхности атаки

Сокращение числа путей и точек входа, доступных злоумышленникам; -

Усиление контроля и мониторинга

Обеспечение контроля доступа и наблюдение за действиями пользователей и систем; -

Обеспечение целостности системы

Предотвращение несанкционированных изменений настроек; -

Поддержание соответствия стандартам безопасности

Соблюдение регуляторных требований и стандартов, таких как ISO 27001, GDPR, ФЗ-152, PCI-DSS и других.

Харденинг как решение: подходы и практики

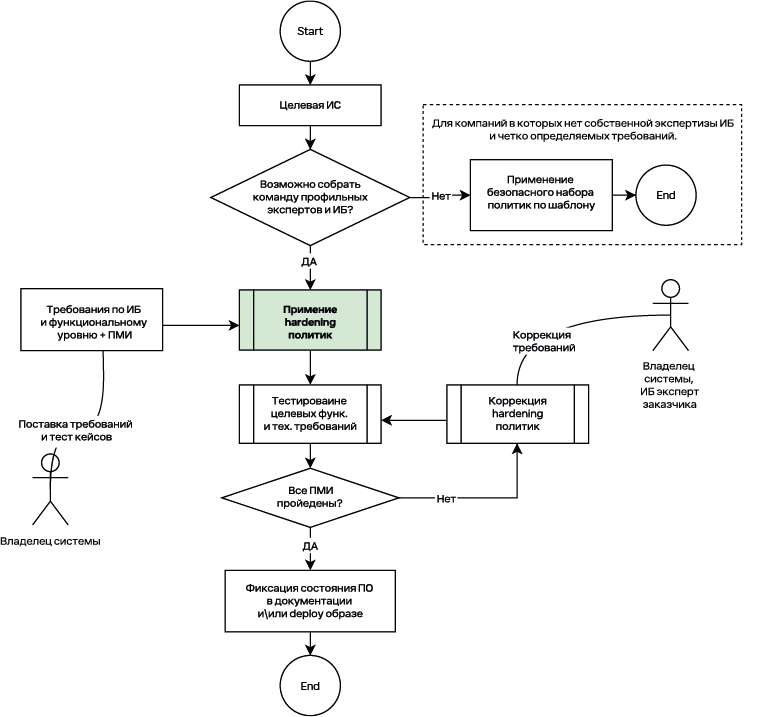

Процесс харденинга следует воспринимать как динамический, реализуемый по спиральной модели в рамках жизненного цикла программного продукта. В редких случаях он может быть выполнен по модели waterfall в качестве минимально необходимой формы при внедрении информационной системы.

Многие рассматривают харденинг исключительно как низкоуровневое изменение конфигурации программного обеспечения, следуя предписаниям разработчиков или бюллетеням отраслевых организаций, таких как CIS или NIST. Такой подход является неполным и в некоторых случаях неприменимым, поскольку не все производители программного обеспечения предоставляют шаблоны и рекомендации для проведения харденинга.

Александр Лозуков

1. Архитектура и дизайн безопасности в ИТ-ландшафте

На этапе проектирования системы особое внимание уделяется архитектурным решениям и подходам к безопасности. Рассматриваются выбор устойчивых технологий, методы шифрования, распределение ролей и доступов, сегментация сети и другие аспекты, определяющие общую безопасность ИТ-ландшафта.

2. Конфигурационные паттерны для приложения

Эта часть харденинга фокусируется на конфигурации программного обеспечения и системных сервисов. Она включает минимально возможный набор услуг и базовый шаблон для улучшения безопасности информационной системы. Применяются проверенные конфигурационные паттерны (CIS Benchmarks, ФСТЭК и др.), а также рекомендации и скрипты, разработанные как внутренними командами, так и разработчиком продукта.

3. Накладные средства мониторинга и иные приложения безопасности

Эта часть включает инструменты и методы для отслеживания, обнаружения вторжений и реагирования на инциденты безопасности. В нее также входят дополнительные средства защиты, такие как антивирусы, системы предотвращения (IPS) и обнаружения (IDS) вторжений, системы сбора и анализа логов (SIEM), управление привилегированным доступом и контроль действий администраторов (PIM-PAM).

4. Документирование и Управление Политиками

Эта часть для многих заказчиков не является обязательной и описывает процедуры, связанные с этапом эксплуатации внедряемого решения. Хотя документирование — это неотъемлемая часть передачи информационной системы в эксплуатацию, блок, посвященный информационной безопасности, может включать или не включать детальное описание харденинг-политик и архитектурных подходов.

Внедрение информационной системы с применением харденинг подхода

Практики и подходы харденинга могут быть приложены ко множеству информационных систем: платформы виртуализации, операционные системы, службы каталогов, системы резервного копирования и т.д. В результате системные администраторы, эксперты по ИБ и другие ИТ-специалисты получают индивидуальные планы и документацию.

Но один из наиболее уязвимых компонентов корпоративной инфраструктуры – почтовые системы. Из-за обязательной внешней публикации почтовые серверы подвергаются значительным рискам. В современных технологичных компаниях помимо базового SMTP часто публикуются дополнительные протоколы и клиентские сервисы, расширяя поверхность атаки.

Скомпрометированный почтовый сервер может стать точкой входа для атак через фишинговые или зараженные сообщения, что увеличивает риск распространения угрозы на рабочие станции компании.

Поэтому почтовые системы – приоритетные кандидаты для комплексного усиления безопасности (харденинга). Ниже представлен пример базовых шагов для внедрения таких мер при реализации почтовых систем.

Харденинг почтовых систем: архитектурные паттерны

Харденинг почтовой системы включает подходы и технологии, обеспечивающие защиту ее периметра. Поскольку почтовый сервис является шлюзом между публичными сетями и защищённым периметром компании, в том числе необходимо применять не только конфигурационные изменения, но и методы фильтрации и анализа входящего трафика для предотвращения угроз и обеспечения безопасного обмена информацией.

Верхнеуровневая архитектура решения

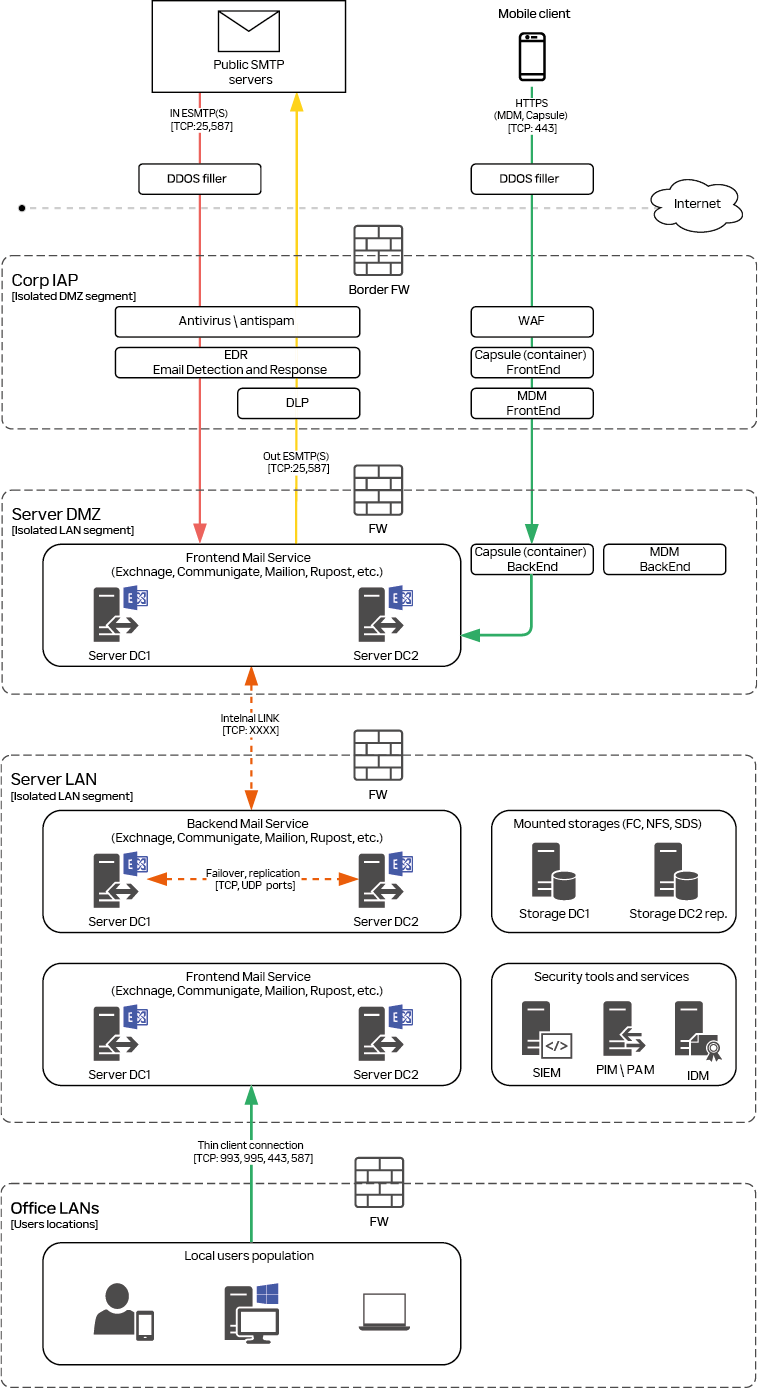

Архитектура информационных систем и вспомогательные средства информационной безопасности должны реализовывать подходы эшелонированной защиты периметра.

Использование изолированных сетевых сегментов, пограничных фильтров, SSL Offload и аудита трафика является необходимым условием, реализуемым независимо от внедряемой почтовой системы и применяемых подходов к харденингу.

Референсная архитектура безопасной почтовой системы в периметре компании

Накладные средства безопасности

Классы систем, которые могут быть внедрены в качестве дополнительных мер, повышающих уровень безопасности при взаимодействии серверов электронной почты и «внешнего мира», включают средства антиспама и антивирусы, а также категории DLP, DCAP, MDM и DDoS.

Технические паттерны

Среди ключевых изменений в конфигурации почтового сервера выделяются следующие паттерны:

-

Качественное конфигурирование SPF, DKIM, DMARC;

-

Полный отказ от протоколов без шифрования для всех протоколов и типов доступа;

-

Кастомизация cipher suite пар сессионного шифрования.

Функциональные паттерны

Избыточные функции увеличивают площадь атаки, поэтому важно закрывать или отключать все, что не критично для бизнеса. К примеру:

-

Не публиковать OWA, ActiveSync и подобные сервисы без VPN или полностью их отключить;

-

Запретить автоматическую подгрузку внешнего контента на клиенте;

-

Ограничить загрузку вложений из внешних источников.

Валидация результата

Важно подтверждать эффективность внедренных мер. Для этого используют автоматизированные сканеры, такие как ImmuniWeb, Nessus и MXToolbox, а также проводят тесты на проникновение с привлечением сторонних компаний, специализирующихся на тестировании устойчивости систем к взлому («белые» или «добрые» хакеры).

Если в ходе тестирования выявляются уязвимости, связанные с неосознанно принятыми рисками, разрабатываются решения для их устранения, ведутся переговоры с разработчиком и осуществляется сопровождение процесса закрытия уязвимостей. Результаты тестов включаются в итоговую документацию.

Комментарии 0